Santiago, 08 de febrero de 2021.- Descubren un ataque de cadena de suministro en el que se comprometía el mecanismo de actualización de NoxPlayer, un emulador de Android para PC y Mac que forma parte de la gama de productos de BigNox, con más de 150 millones de usuarios principalmente en países asiáticos. Este software generalmente es utilizado para poder jugar videojuegos para dispositivos móviles desde computadoras, lo que hace que este incidente sea algo inusual.

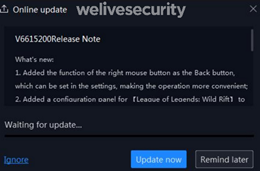

El vector que se utilizó para entregar malware a los usuarios fue el mecanismo de actualización de NoxPlayer. Al iniciarse, NoxPlayer comparte una solicitud de actualización, un cuadro de mensaje, para ofrecerle la opción de instalarlo.

“Se identificaron tres familias de malware diferentes que se distribuían a partir de actualizaciones maliciosas personalizadas a víctimas seleccionadas, sin señales de que se persiga una ganancia financiera, sino a capacidades relacionadas con el monitoreo o vigilancia”, comentó Ignacio Sanmillan, Malware Researcher de ESET. Los investigadores detectaron similitudes entre algunos de los loaders utilizados en esta operación con otros monitoreados en el pasado, como los que descubrieron como parte del compromiso de un sitio web de la oficina presidencial de Myanmar en 2018, y a principios de 2020 en una intrusión que afectó a una Universidad de Hong Kong.

De acuerdo con la telemetría de la compañia de ciberseguridad, los primeros indicadores de compromiso fueron en septiembre de 2020, y la actividad continuó hasta que identificaron la actividad maliciosa de forma explícita el día 25 de enero de 2021, momento en el que se informó del incidente a BigNox. “En comparación con el número total de usuarios activos de NoxPlayer, el número de víctimas es pequeño, lo que demuestra que Operación NightScout es una operación altamente dirigida. No pudimos encontrar correlaciones que sugiriera algún tipo de vínculo entre las víctimas. Sin embargo, según el software comprometido y el malware que exhibe capacidades de vigilancia, puede indicar la intención de recopilar información sobre objetivos involucrados en la comunidad gamer. Las víctimas están ubicadas en Taiwán, Hong Kong y Sri Lanka”, agrega el investigador de ESET.

Si bien la compañía que descubrió el ataque contactó a BigNox al identificar la intrusión, estos en un primer momento negaron haber sido afectados, pero luego de la publicación de la investigación aclararon que la negación inicial del compromiso era un malentendido de su parte. Además, sostienen que tomaron recaudos para mejorar la seguridad de sus usuarios como el usar solo HTTPS para el envío de actualizaciones de software, la implementación de la verificación de la integridad de los archivos mediante hash MD5 y la comprobación de firmas de archivos, y la adopción de medidas adicionales, especialmente el cifrado de datos sensibles.

LA compañía de ciberseguridad destaca algunos puntos clave para identificar si algún usuario fue comprometido por este ataque:

- ¿A quién afecta?: Usuarios de NoxPlayer.

- ¿Cómo determinar si se recibió una actualización maliciosa o no?: Verificar si algún proceso en curso tiene una conexión de red activa con servidores de C&C conocidos activos, o revisar si alguno de los malware basados en los nombres de archivo proporcionados en el reporte está instalado en: C:\ProgramData\Sandboxie\SbieIni.dat; C:\ProgramData\Sandboxie\SbieDll.dll; C:\ProgramData\LoGiTech\LBTServ.dll; C:\Program Files\Internet Explorer\ieproxysocket64.dll; C:\ProgramFiles\InternetExplorer\ieproxysocket.dll;unarchivonombrado %LOCALAPPDATA%\Nox\update\UpdatePackageSilence.exe sin la firma digital por parte de BigNox.

- ¿Cómo estar protegido?:

- En caso de intrusión – Realizar reinstalación estándar desde un medio limpio.

- Para usuarios que no han sido comprometidos: No descargar ninguna actualización hasta que BigNox notifique que ha mitigado la amenaza.