Santiago, 18 de enero de 2019 – Una investigación realizada por analistas de Flashpoint, señala que el intento de ataque a Redbanc realizada en el mes de diciembre pasado y dado a conocer de manera exclusiva por trendTIC (Ver nota: [EXCLUSIVO] Así fue el intento de ciberataque a Redbanc en diciembre), estaría vinculado al grupo de hackers norcoreanos Lazarus.

En las muestras conocidas públicamente, atribuidas al intento de ataque, los analistas identificaron un dropper relacionado con el malware de Lazarus, PowerRatankba. El dropper es un ejecutable que contiene la lógica para llamar al servidor y descargar una herramienta de reconocimiento PowerRatankba PowerShell. La marca de tiempo del malware muestra el posible tiempo de compilación del miércoles 31 de octubre de 2018, 00:07:53 UTC con la base de datos del programa.

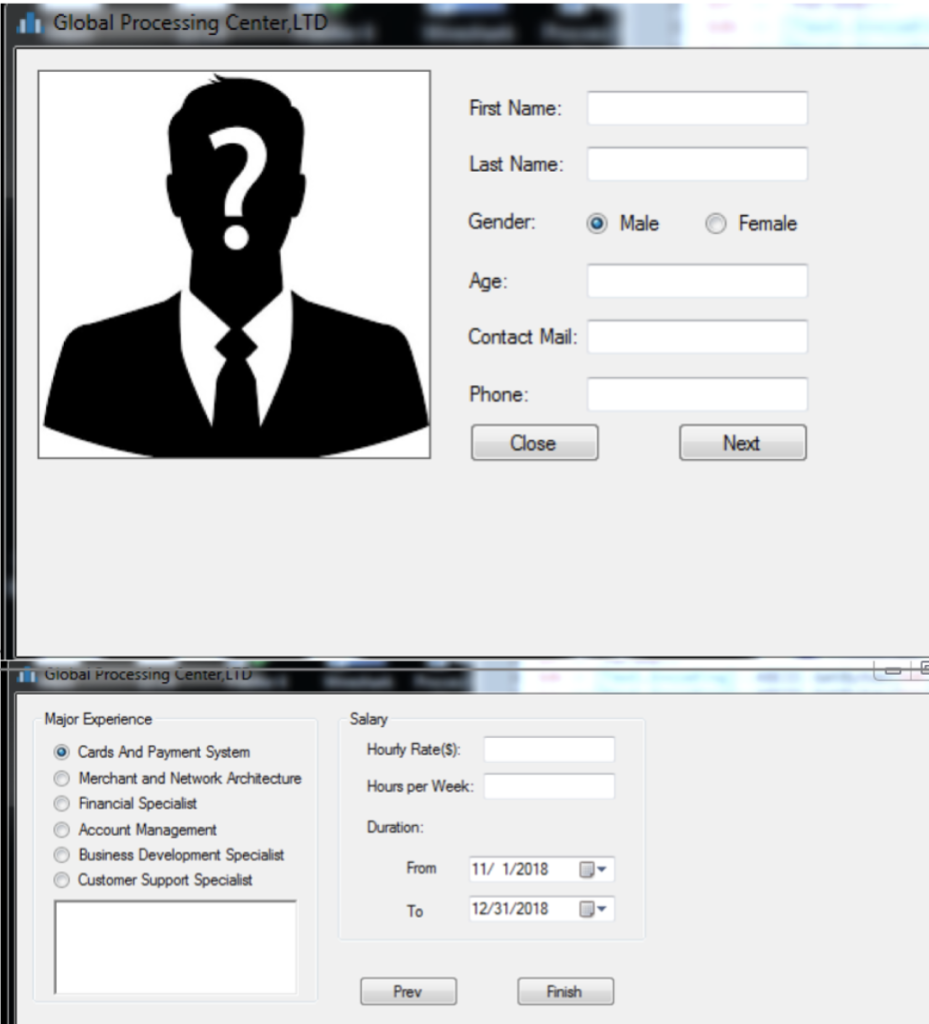

El dropper muestra un formulario de solicitud de trabajo falso mientras se descarga y ejecuta PowerRatankba. La carga útil no estaba disponible desde el servidor durante el tiempo del análisis, pero se recuperó de la caja de arena en el momento del análisis. Esto permitió a los analistas crear un escenario probable de cómo funcionaba la cadena de malware.

Las funciones de malware responsables de la ejecución están contenidas en las funciones ThreadProc y SendUrl, procesan los parámetros codificados en Base64 y ejecutan el código PowerRatankba.

El dropper decodifica parámetros llamando a un servidor y ejecuta el código de PowerShell guardado en el computador a través de ventana oculta, “durmiendo” durante 5,000 milisegundos antes de eliminar el script guardado de PowerShell.

Mira el detalle de la investigación en el siguiente link: Flashpoint

![[Caso Redbanc] Investigadores asocian ataque con norcoreanos Lazarus](https://www.trendtic.cl/wp-content/uploads/2019/01/powerratankba.png)